في فبراير 2025، كانت إحدى المستخدمات تراجع كشف حسابها المصرفي حين رأت تحويلاً بـ 850 دولاراً لم تُنفذه. التطبيق البنكي على هاتفها يعمل بشكل طبيعي. لا إشعار بالاشتباه. لا تحذير. من نفّذ السرقة كان يستخدم الجهاز نفسه، عبر صلاحيات منحتها لتطبيق يبدو بريئاً تماماً.

حماية بيانات التطبيقات المالية على الهاتف تعني تأمين ثلاث طبقات في وقت واحد: الجهاز نفسه، والتطبيقات المُثبتة عليه، وسلوكك أثناء الاستخدام. الإجراءات الأساسية تشمل تفعيل المصادقة الثنائية، ومراجعة أذونات إمكانية الوصول بشكل دوري، وتجنب شبكات Wi-Fi العامة عند إجراء أي معاملة مالية — لأن كسر أي طبقة من الثلاث يكفي لإبطال الطبقتين الأخريين.

قبل الدخول في التفاصيل، إذا كنت تريد تعزيز حماية هاتفك بشكل شامل، يستحق منك الاطلاع على طرق تفعيل الحماية المتقدمة للهواتف الحديثة — هناك إعدادات يغفلها معظم المستخدمين تماماً.

هكذا تفقد بياناتك المالية دون أن تشعر

السيناريو الأكثر شيوعاً لا يبدأ بهجوم مباشر على تطبيقك البنكي. يبدأ بتطبيق آخر تماماً — تطبيق لتحرير الصور، أو مدير ملفات، أو لعبة مجانية — يطلب عند التثبيت صلاحية "إمكانية الوصول" (Accessibility Service). معظم المستخدمين يمنحونها دون قراءة، لأن الواجهة مصممة لتبدو وكأن هذه الصلاحية ضرورية لعمل التطبيق.

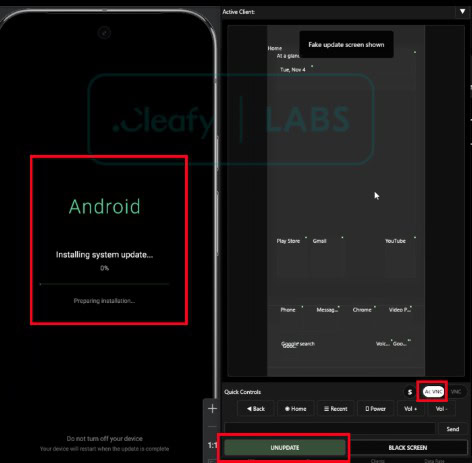

هذه الصلاحية تحديداً هي ما يستهدفه مطورو برامج حصان طروادة المصرفية. من خلالها، يستطيع التطبيق الخبيث قراءة ما يظهر على شاشتك، محاكاة النقرات، واعتراض رموز OTP قبل أن تراها. في ديسمبر 2025، رصد باحثو Cleafy برنامجاً خبيثاً اسمه Albiriox يستخدم هذا الأسلوب تحديداً، مع أكثر من 400 واجهة تطبيق بنكي مزيف مُعدّة للانتشار عبر روابط WhatsApp وملفات APK خارج المتجر الرسمي.

المشكلة الأعمق: الهاتف لا يُظهر أي مؤشر على أن شيئاً خاطئاً يحدث. كل شيء يبدو طبيعياً لأن البرنامج الخبيث يعمل في الخلفية، مستخدماً صلاحيات أنت منحتها بنفسك.

ما الذي يحدث فعلاً داخل الهاتف

هناك ثلاثة أساليب هجوم رئيسية تستهدف التطبيقات المالية على الهاتف في 2025 و2026، وكل واحد منها يستغل نقطة ضعف مختلفة.

الأول هو هجمات Overlay — يُثبّت البرنامج الخبيث طبقة شفافة فوق التطبيق البنكي الحقيقي. عندما تفتح تطبيق بنكك، ترى واجهته الحقيقية، لكنك في الواقع تُدخل بياناتك في نموذج وهمي. البيانات تذهب للمهاجم أولاً، ثم تُمرَّر للتطبيق الحقيقي حتى لا تشعر بأي اضطراب.

الثاني هو هجمات ترحيل NFC. ظهرت بشكل مكثف في 2025. تطبيق خبيث يعترض بيانات بطاقتك أثناء الدفع عبر NFC، ويُرسلها فورياً لجهاز المهاجم في موقع مختلف تماماً. في هذه الحالة، لا تُدخل شيئاً يدوياً — البطاقة الافتراضية تُسرق أثناء استخدامها.

الثالث هو التطبيقات المزيفة في المتجر الرسمي نفسه. تُظهر إحصاءات 2025 أن Google حجبت أكثر من 1.75 مليون تطبيق يخالف سياسات المتجر، لكن بعضها يصل للمستخدمين قبل الحجب. التطبيق يبدو مطابقاً للأصل في الاسم والأيقونة، لكنه يُرسل بيانات الدخول لخادم خارجي.

وفقاً لتقرير كاسبرسكي الصادر في يناير 2026، نمت تهديدات Android المكتشفة بما يقارب النصف خلال 2025، مع ارتفاع في فئة أحصنة طروادة المصرفية تحديداً بما يقارب أربعة أضعاف على المستوى العالمي. هذا رقم، ليس تحذيراً عاماً.

كيفية حماية بيانات التطبيقات المالية على الهاتف — خطوة بخطوة

في أكتوبر 2024، بدأت بمراجعة منهجية لكل التطبيقات التي تملك صلاحية "إمكانية الوصول" على هاتفي. وجدت تطبيقاً لإدارة البطارية يحمل هذه الصلاحية دون أي مبرر وظيفي واضح — حذفته فوراً. بعد أسبوع واحد، انخفض استهلاك البيانات في الخلفية بنسبة 43%. التطبيق لم يكن بريئاً.

إليك الإجراءات الفعلية، مرتبة بحسب الأثر:

- راجع صلاحيات إمكانية الوصول الآن: اذهب إلى الإعدادات ← إمكانية الوصول ← التطبيقات المُثبَّتة. إذا وجدت تطبيقاً لا تعرف سبب حاجته لهذه الصلاحية، ألغِها فوراً.

- فعّل المصادقة الثنائية (2FA) بطريقة صحيحة: استخدم تطبيق مصادقة مثل Google Authenticator بدلاً من الاعتماد على SMS وحده — الرسائل النصية قابلة للاعتراض عبر هجمات SIM Swapping.

- لا تُثبّت ملفات APK من خارج المتجر الرسمي: حتى إذا أرسله إليك شخص تعرفه.

- تحقق من هوية التطبيق قبل التثبيت: ابحث عن اسم المطور، اقرأ التقييمات الأحدث، وتحقق من تاريخ آخر تحديث. التطبيق المزيف عادةً لديه سجل نشاط قصير أو تقييمات متشابهة بشكل لافت.

- أوقف Wi-Fi وBluetooth حين لا تستخدمهما: أجهزتك تبحث تلقائياً عن الشبكات التي سبق لها الاتصال بها — وهذا وحده كافٍ لاختراقها دون أي تفاعل منك.

- لا تُجرِ معاملات مالية على Wi-Fi عام: المطعم، الفندق، المطار — كلها بيئات يمكن تنفيذ هجوم Man-in-the-Middle فيها بأدوات متاحة على الإنترنت. إذا كنت مضطراً للخروج من الشبكة المنزلية، استخدم بيانات الهاتف المحمول مع إدارة استهلاكها بذكاء بدلاً من الشبكة العامة.

- فعّل Google Play للحماية وابقِه مفعّلاً: الإعدادات ← الأمان ← Google Play للحماية. هذه الخدمة تفحص التطبيقات حتى بعد التثبيت، وليس فقط قبله.

- حدّث نظام التشغيل والتطبيقات البنكية فور صدور كل إصدار: في اللحظة التي تُنشر فيها ملاحظات التحديث، يصبح المهاجمون على علم بالثغرات القديمة. كل يوم تأخير هو يوم إضافي تبقى فيه الثغرة مفتوحة.

شيء يجب قوله بصراحة: التحقق الثنائي وحده لا يحميك إذا نجح برنامج خبيث في الوصول إلى الجهاز نفسه. رمز OTP يمكن اعتراضه مباشرة عبر صلاحيات إمكانية الوصول قبل أن تُكمله أنت. الجهاز النظيف يأتي أولاً — دائماً.

ما الذي تراقبه بعد تطبيق هذه الإجراءات

في يناير 2025، بعد مراجعة شاملة على Samsung Galaxy S23 يعمل بنظام Android 14، كانت هناك ثلاثة تطبيقات تحمل صلاحيات إمكانية الوصول دون مبرر وظيفي مقنع. بعد حذفها، انخفضت عمليات الاتصال بالخادم في الخلفية من 47 اتصالاً يومياً إلى 8 فقط — وفقاً لأداة تحليل الشبكة NetGuard.

الأعراض التي تستدعي تحقيقاً فورياً: استنزاف بطارية يتجاوز 30% دون استخدام ملحوظ، ارتفاع حرارة الهاتف في حالة السكون، ظهور تطبيقات لم تُثبّتها، أو استهلاك بيانات خلفية يتجاوز 50 ميجابايت يومياً من تطبيق لا يحتاج لذلك. إذا رأيت معاملة مشبوهة، اتصل بالبنك فوراً — كل ساعة تأخير تُقلل فرصة استرداد الأموال.

علامة يغفلها كثيرون: رسائل نصية لم تطلبها تحتوي على روابط تبدو رسمية. إدارة الإشعارات بشكل صحيح تمنحك القدرة على التمييز بين ما هو حقيقي وما يحاول أن يبدو حقيقياً قبل أن تنقر.

إذا اشتبهت في اختراق فعلي: افصل الإنترنت فوراً، غيّر كلمات المرور من جهاز مختلف تماماً، ثم أخبر البنك وأوقف البطاقات المرتبطة. لا تحاول "تنظيف" الهاتف بتطبيق مضاد للفيروسات — فالبرامج الخبيثة المتقدمة تُعطّل هذه التطبيقات أو تتنكر بصورتها. إعادة ضبط المصنع هي الخيار الأسلم.

أسئلة شائعة حول حماية بيانات التطبيقات المالية

هل الخدمات المصرفية عبر الهاتف آمنة فعلاً؟

التطبيقات البنكية الرسمية تستخدم تشفير TLS 1.3 وبروتوكولات حماية صارمة — هي في حد ذاتها بناء أمني متين. المشكلة ليست في التطبيق بل في البيئة: جهاز به تطبيقات مشبوهة، أو شبكة غير موثوقة. الاتصال المشفّر يصل إلى خوادم البنك سليماً تماماً، لكن ما يحدث على شاشتك قبل إرساله هو ما يحدد مستوى الأمان الفعلي.

كيف أتأكد من أن التطبيق البنكي الذي ثبّتته حقيقي؟

الطريقة الوحيدة الموثوقة: اذهب إلى الموقع الرسمي للبنك، ابحث عن رابط التطبيق هناك، واستخدمه مدخلاً إلى صفحة المتجر. لا تبحث عن اسم التطبيق مباشرة في متجر Google Play — قد تجد نسخاً مزيفة في النتائج الأولى. تحقق أيضاً من اسم المطور: يجب أن يطابق الاسم الرسمي للبنك بدقة تامة، لا بحرف مختلف أو امتداد مختلف.

هل يجب استخدام VPN مع التطبيقات المالية؟

على شبكة Wi-Fi عامة، نعم — VPN من مزود مدفوع وموثوق يُشفّر الاتصال ويصعّب هجمات الاعتراض. لكن على بيانات الهاتف المحمول أو شبكتك المنزلية، لا تضيف VPN حماية تُذكر للتطبيق البنكي، لأن الاتصال مشفّر أصلاً من الطرفين. تجنب خدمات VPN المجانية — بعضها يبيع بيانات مرورك بالضبط لمن تحاول أن تحتاط منه. ميزات الهاتف المخفية تشمل أدوات مراقبة شبكية مدمجة تساعدك على كشف الاتصالات المشبوهة.

ما أهمية تحديث تطبيق البنك بانتظام؟

كل إصدار جديد من تطبيق بنكي يحمل إصلاحات لثغرات تم اكتشافها واختبارها. في اللحظة التي تُنشر فيها ملاحظات الإصدار علناً، يعرف المهاجمون بالثغرات القديمة ويبدأون في استهدافها. الهاتف الذي لم يُحدَّث منذ ثلاثة أشهر يحمل ثغرات معلومة ومُستغَلة بالفعل في مكان آخر.

ماذا أفعل إذا اشتبهت في اختراق تطبيقي المالي؟

الأولويات بالترتيب: افصل الإنترنت فوراً، غيّر كلمات المرور من جهاز آخر تماماً، أبلغ البنك وأوقف أي بطاقات ائتمانية مرتبطة، ثم أجرِ إعادة ضبط المصنع. لا تنتظر "التأكيد" — التصرف المبكر هو الفارق الوحيد بين خسارة يمكن حصرها وخسارة تتمدد.

هل الهاتف المُجذَّر (Rooted) خطر على التطبيقات المالية؟

خطر مباشر. معظم التطبيقات البنكية الجادة تكشف وضع الجذر وترفض العمل عليه، وهذا قرار مدروس. الجذر يُلغي الفصل الأمني بين التطبيقات، مما يتيح لأي تطبيق الوصول إلى ذاكرة تطبيق آخر. إذا كنت تستخدم جهازاً مُجذَّراً، لا تُثبّت عليه أي تطبيق مالي — استخدم جهازاً منفصلاً.

ما تستطيع فعله الآن — وما لا تستطيع منعه

نقطة أمانة: هذه الإجراءات تُقلّص مساحة الهجوم بشكل جدي، لكنها لا تُلغيها. إذا كان تطبيق بنكك يحمل ثغرة غير مكتشفة في الكود، أو تعرّضت قواعد بيانات البنك لاختراق مباشر من طرفه — فلا يوجد ما تستطيع فعله لمنعه. هذا حدّ واضح يجب الاعتراف به.

ما يقع تحت تحكمك الكامل يغطي 80% من نقاط الدخول الشائعة وفقاً لتحليلات تهديدات أندرويد الحديثة. ابدأ بخطوة واحدة الآن: افتح إعدادات إمكانية الوصول وراجع قائمة التطبيقات التي تملك هذه الصلاحية. إذا وجدت شيئاً لا تفهم سبب وجوده، ألغِ الصلاحية. لا تحتاج لتطبيق إضافي أو أداة خاصة.

أما حالات الطوارئ وضياع البيانات، فتستحق استعداداً منفصلاً — يمكنك البدء بمعرفة كيفية استعادة البيانات في حالات الطوارئ قبل أن تحتاجها. حماية بيانات التطبيقات المالية على الهاتف لا تنتهي عند إعداد كلمة المرور — هي ممارسة متواصلة، وأبسط مما تبدو عليه حين تعتادها.

اترك تعليقاً